Les assistants virtuels sont de plus en plus présent et nous ne sommes pas vraiment protéger contre l’amassement des données personnelles qu’ils peuvent ingérer. Si nous tenons à ces assistants, il est essentiel d’agir avec éthique socialement. Ce n’est pas tout le monde qui veut qu’les appareils intelligents puissent avoir accès à notre vie privée.

Nuage

La face cachée d’Alexa, de Siri et autres assistants virtuels

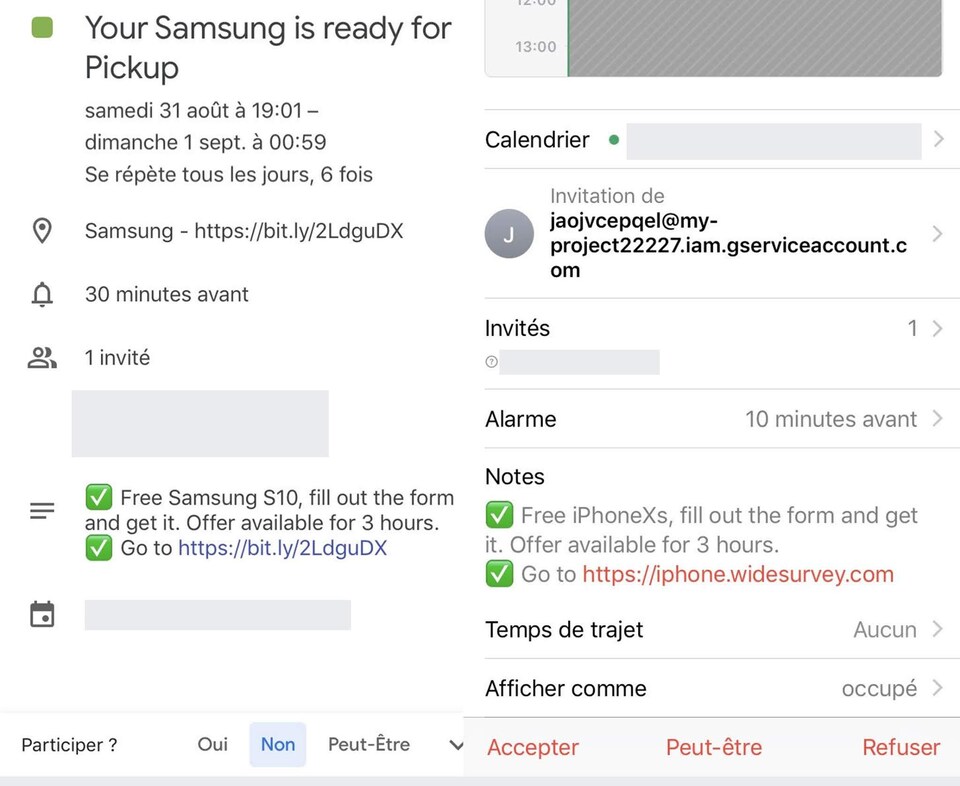

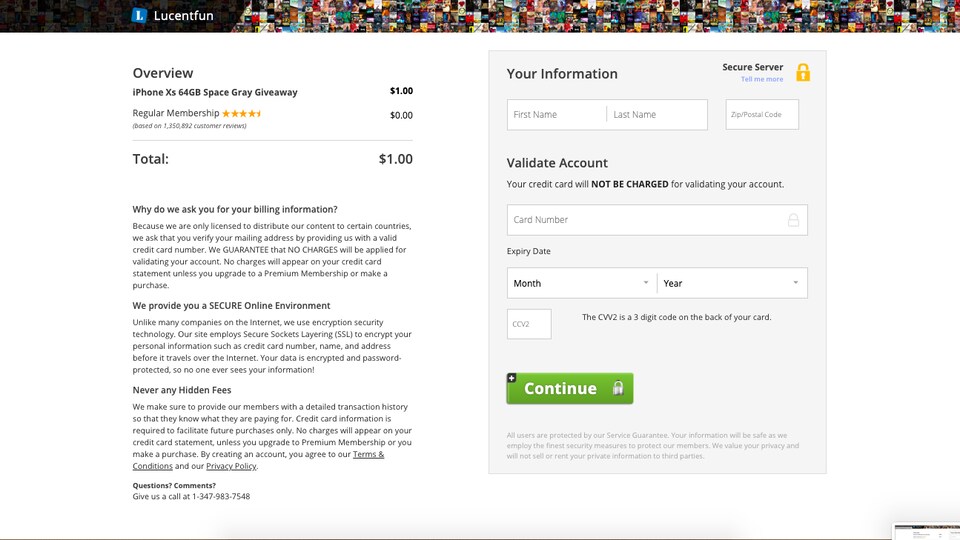

Ces appareils peuvent avoir des défaillances, des problèmes de nature technique ou dans le traitement des données. Ils sont également susceptibles d’être piratés à distance.

-

Par Rozita Dara, Tribune libre

-

Il y a de cela à peine quelques années, les appareils numériques d’assistance vocale tels qu’Alexa de Amazon, Siri de Apple, et l’Assistant de Google semblaient relever de la science-fiction. Mais demain, c’est aujourd’hui, et cet avenir est désormais intégré, amplifié, et omniprésent.

Les assistants virtuels se retrouvent partout: au bureau, à la maison, dans l’auto, à l’hôtel, et dans bien d’autres endroits. Leur évolution récente est spectaculaire. Leurs systèmes opératoires sont propulsés par l’intelligence artificielle (IA). Ils font la cueillette de données en temps réel, et ils sont capables de rassembler des informations de sources diverses – telles que les appareils intelligents et services infonuagiques – de les contextualiser et les interpréter grâce à l’IA. Si une bonne partie du chemin a été parcouru pour développer ces technologies, il reste encore bien du travail à faire dans ce domaine.

Grand nombre des données récoltées et utilisées par ces assistants numériques contiennent des renseignements personnels, parfois identifiables, et parfois de nature délicate. Alexa et les autres assistants virtuels violent-ils le caractère privé et la sécurité de nos données? Oui. Ces assistants personnels ont une face cachée.

Je suis spécialiste en protection et en gouvernance des données ainsi qu’en intelligence artificielle. Je travaillais auparavant au bureau du Commissaire à l’information et à la protection de la vie privée de l’Ontario.

Un service d’accueil

Envisageons le scénario suivant.

Vous recevez des amis. Votre première invitée arrive, et la caméra de sécurité de votre porche la filme en train de s’approcher de votre maison. Une voix polie lui souhaite la bienvenue et débarre la porte. Une fois entrée, votre assistant personnel lui explique que vous êtes en route et arriverez bientôt. Votre système de son met en marche une sélection des morceaux préférés de votre invitée (à partir de sa liste Spotify qu’elle a mise en partage sur son réseau d’amis). Puis, il lui demande si elle préfère toujours le café à saveur de citrouille épicée, ou si elle en voudrait plutôt un à la vanille française ou bien encore un colombien. Peu après, votre invitée prend son café sur la machine à café numérique. Son service d’accueil terminé, votre assistant vocal se tait, alors qu’en vous attendant, votre invitée passe quelques coups de téléphone.

C’est fascinant de s’apercevoir qu’un assistant virtuel peut avec exactitude identifier votre invitée, choisir ses chansons préférées, se souvenir de son café de prédilection tout en gérant les appareils intelligents de votre domicile.

Nos assistants virtuels à l’accueil

Mais en quoi le comportement de votre assistant numérique vous concerne-t-il?

Les assistants numériques sont capables d’enregistrer nos conversations, nos images, et bien d’autres éléments de notre vie privée, y compris notre localisation, par l’intermédiaire de nos téléphones intelligents. Ils se servent de nos données pour améliorer leur apprentissage automatique au fil du temps. Ils sont programmés et entretenus par des entreprises qui sont constamment à l’affût de nouvelles façons de capturer et d’utiliser nos données.

Comme c’est le cas pour d’autres programmes informatiques, l’enjeu fondamental est que ces appareils peuvent avoir des défaillances, des problèmes de nature technique ou dans le traitement des données. Ils sont également susceptibles d’être piratés à distance, ce qui représente une atteinte à la vie privée de l’usager.

Par exemple, en Oregon, un couple a dû débrancher leur Alexa, car ses conversations privées étaient enregistrées et envoyées à un ami figurant sur sa liste de contacts.

Dans un incident séparé, un Allemand a reçu par erreur 1700 fichiers d’Alexa appartenant à un parfait inconnu. Ces fichiers contenaient son nom, ses habitudes, ses emplois et autres renseignements confidentiels.

La conscience du privilège

La popularité croissante et la disponibilité des assistants virtuels a eu pour effet d’élargir ce qu’on appelle le fossé numérique. On y découvre un paradoxe intéressant, où les usagers qui sont au courant et attentifs au respect de leur vie privée ont tendance à limiter l’utilisation d’outils numériques, alors que ceux qui protègent le moins leur vie privée intègrent de façon beaucoup plus régulière ces assistants personnels dans leur monde numérique.

Les assistants personnels enregistrent les données des usagers soit en continu, soit en attendant une commande de réveil pour se mettre en fonction. Il n’existe pas de limite à la cueillette de données qu’ils peuvent faire. Ils sont capables de recueillir et de traiter des données non autorisées par l’usager, comme sa voix, par exemple.

Dans notre société où sévit ce «fossé numérique», une personne avertie n’intégrerait pas un tel équipement dans son quotidien, alors que d’autres auraient tendance à accepter ou rationaliser ce type de comportement.

Le respect de la vie privée d’autrui

Dans notre époque aux objets omniprésents et à l’accès illimité à l’Internet, comment devrions-nous gérer ce paradoxe et respecter les choix d’autrui?

Retournons à notre assistant virtuel du début. Il a dû traiter plusieurs sources de données sur l’invitée afin de pouvoir agir comme un «hôte intelligent».

A-t-il agi pour nourrir ses algorithmes, ou bien pour empiéter sur la vie privée de l’invitée? Cela dépend à qui l’on pose la question.

Notre éducation, basée sur les bonnes manières, nous pousse au respect des valeurs d’autrui en matière de technologies numériques. Cependant, les implications et la croissance de ces technologies ont été si radicales et si rapides que nous ne sommes pas encore arrivés à revoir nos paramètres sociaux ni nos exigences.

-

En tant qu’hôtes, par exemple, sommes-nous tenus d’informer nos invités de la présence de nos objets branchés? Serait-il poli pour un invité de nous demander d’éteindre ces appareils? Devrions-nous nous renseigner sur la présence d’intelligence artificielle avant de nous rendre chez un ami, dans un hôtel, ou dans un Airbnb?

La réponse à toutes ces questions, c’est oui, selon l’expert en étiquette Daniel Post Senning. Ce dernier croit qu’une auto-évaluation aide à mieux comprendre l’étiquette. Aimerions-nous savoir que nous sommes enregistrés lors d’une réunion d’affaires ou une rencontre privée? Ou qu’on nous demande d’éteindre nos appareils intelligents lorsque nous recevons? Les règles de l’étiquette sont universelles: il nous faut être respectueux et honnêtes.

Informez vos collègues que vos assistants virtuels peuvent enregistrer leurs voix, leur image et d’autres données personnelles. Demandez à votre hôte de fermer ses appareils si leur présence vous cause de l’inconfort. Mais faites-le avec respect. Il ne faudrait pas lui demander de le faire en présence d’une personne qui serait dépendante de tels outils, en raison de son âge ou d’un handicap, par exemple.

Tous ensemble pour préserver notre vie privée

La vie privée est une norme sociale que nous devons tous ensemble protéger. Tout d’abord, nous devons nous éduquer en matière de cybersécurité et des risques associés aux technologies numériques. Nous devrions également nous tenir au courant des dernières avancées technologiques et y réagir le cas échéant.

Le gouvernement se doit de jouer un rôle essentiel face à ce paradigme complexe. Il nous faut des lois plus fortes en matière de protection de la vie privée en lien avec les assistants virtuels. Pour l’instant, les règles du jeu sont écrites par Amazon, Google et Apple.

D’autres juridictions ont instauré des réglementations, comme celle du Règlement général sur la protection des données en Europe qui, notamment, supervise la cueillette de données sur un éventail d’appareils intelligents. Le Canada devrait suivre leur exemple.

La version originale de cet article a été publiée en anglais sur le site de La Conversation.

Crédits : Isal Mawardi / detikcom

Crédits : Isal Mawardi / detikcom Crédits : Isal Mawardi / detikcom

Crédits : Isal Mawardi / detikcom